El projecte informàtic confidencial descentralitzat basat en telèfons intel·ligents Acurast ha recaptat 11 milions de dòlars, reclamant una execució a prova de manipulacions en telèfons de consum i una verificació segura del maquinari.

Segons un anunci de dijous compartit amb Cointelegraph, Acurast va recaptar 11 milions de dòlars del cofundador d’Ethereum i fundador de Polkadot Gavin Wood, el fundador de MN Capital Michael van de Poppe i el fundador de GlueNet Ogle, entre d’altres. El projecte té com a objectiu llançar la seva xarxa principal el 17 de novembre i té previst llançar al seu costat el seu testimoni natiu ACU.

El fundador d’Acurast, Alessandro De Carli, va dir que “milers de milions de telèfons intel·ligents són el maquinari més provat al món” i que la companyia espera reduir els costos aprofitant-los per a “un càlcul verificable i confidencial”.

L’explorador de xarxes informa que prop de 150.000 telèfons ja s’han unit a la xarxa i han processat més de 494 milions de transaccions, la qual cosa permet el desplegament de gairebé 94.200 serveis.

“Eliminem els guardians, reduïm els costos i oferim un càlcul segur i sense confiança a qualsevol persona, a qualsevol lloc i tot sense un centre de dades”, va afirmar De Carli.

Dades de la xarxa Acurast. Font: Acurast

Relacionats: Les xarxes informàtiques descentralitzades democratitzaran l’accés global a la IA

Càlcul confidencial en maquinari de tercers?

Acurast diu que permet la informàtica confidencial, on els usuaris amb accés físic als telèfons intel·ligents que executen el programari del node no poden accedir a les dades utilitzades per al càlcul, que siguin proporcionades per ningú. Això requereix una configuració que garanteixi, amb un alt grau de certesa, que el propietari del telèfon intel·ligent no pot alterar el programari d’una manera que comprometi aquest secret.

Amb aquesta finalitat, els desenvolupadors del projecte van implementar una sèrie de comprovacions per assegurar-se que el telèfon intel·ligent està executant un programari aprovat pel fabricant que no comprometia els seus supòsits de seguretat. Tot i així, els desenvolupadors d’aplicacions bancàries han implementat mesures similars durant molts anys, només per a comunitats de microprogramari personalitzat, com ara Graphene OS, per trobar solucions que els permetin executar les aplicacions en les seves configuracions no sancionades. De Carli va dir que això no s’aplica a l’aplicació d’Acurast.

De Carli va dir a Cointelegraph que l’aplicació del processador Acurast envia parells de claus recolzats per maquinari amb certificació de claus al protocol Acurast. Si no coincideixen amb els proporcionats pel productor de telèfons intel·ligents, “el processador Acurast no pot obtenir un certificat vàlid i, per tant, no pot participar a la xarxa”.

De Carli va dir que “això garanteix que només es pugui incorporar maquinari autèntic i certificat” i que els entorns inadequats “no es poden incorporar, perquè no reben l’acreditació signada adjunta a les seves claus”, és a dir, el propietari del telèfon no pot manipular les dades de l’usuari o l’entorn d’execució.

Relacionats: Dubai es mou per regular l’economia de les màquines amb la xarxa DePIN peaq

Les limitacions de seguretat

Tot i així, la hipòtesi de seguretat es trenca si un sistema operatiu de telèfon intel·ligent avalat pel fabricant (iOS o Android) és explotat de la manera correcta per programari maliciós o el seu legítim propietari.

De Carli va rebutjar la idea principalment, dient que “si aconsegueixes trobar un exploit que et permeti fer-ho, efectivament sou elegible per a una recompensa multimilionària i l’explotació es solucionaria poc després”, assenyalant el programa de recompensa d’errors de Google com a exemple.

Tot i així, en el passat, aquestes vulnerabilitats es van descobrir efectivament.

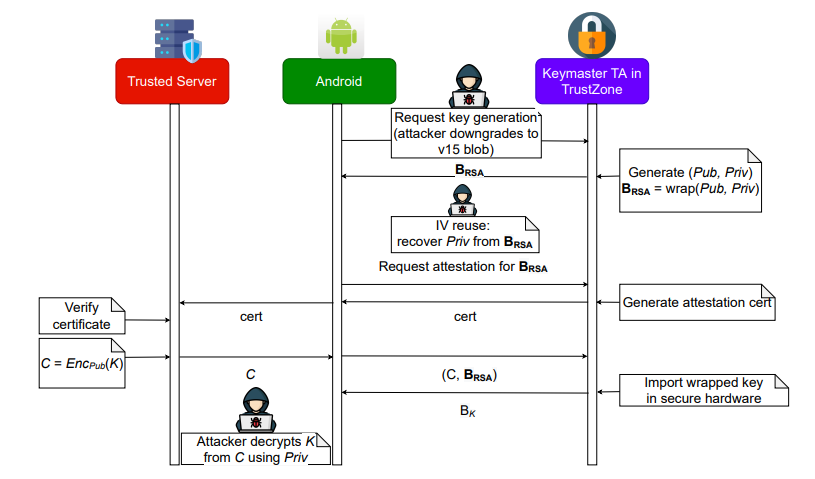

Per exemple, al sistema operatiu TrustZone de Samsung, el 2022 es va descobrir un atac de reutilització de claus AES-GCM IV, que va permetre l’extracció de claus protegides i l’abús de l’acreditació. A més, un atacant que ja hagi compromès el procés de l’aplicació o el nucli probablement podrà xifrar i desxifrar el contingut, però no podrà extreure la clau privada.

Atac de reutilització AES-GCM IV. Font: USENIX

Revista: Els propers grans avenços de Blockchain: què veure