Un atac a la cadena de subministrament de programari estaria en procés, sacsejant l’ecosistema de criptomoneda a través de JavaScript. Segons un grup d’investigadors de vulnerabilitats informàtiques que escriuen amb el nom de JDStaerk, innombrables paquets de desenvolupament NPM (paquets de nodes) van rebre actualitzacions malintencionades.

Els investigadors haurien descobert que es va violar el compte d’un desenvolupador conegut com a “Qix”, permetent La distribució de codi malintencionat en eines que acumulen més de 47 milions de descàrregues Setmanalment. Tot i que es basa principalment en desenvolupadors de JavaScript a Internet, l’atac podria afectar indirectament els usuaris finals a comprometre carteres de criptomoneda.

L’incident s’hauria originat al repositori NPM, una plataforma que allotja paquets de codi obert essencials per al desenvolupament d’aplicacions JavaScript.

Aquests paquets, utilitzats per milers de projectes a tot el món, són dependències habituals en servidors i aplicacions web. El compte compromès hauria permès als atacants Publicar versions alterades de paquets popularsintroduint un codi malintencionat dissenyat per robar de forma furtiva en robar fons de criptomoneda.

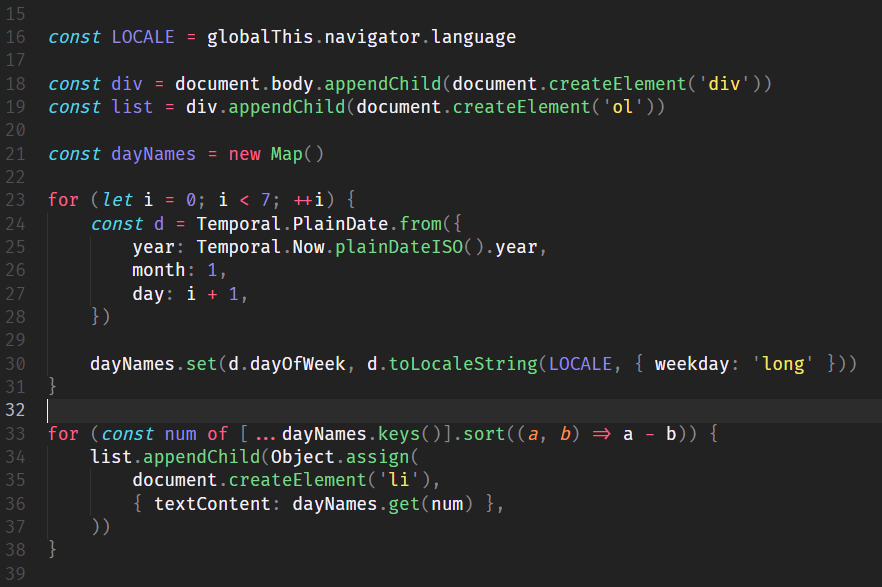

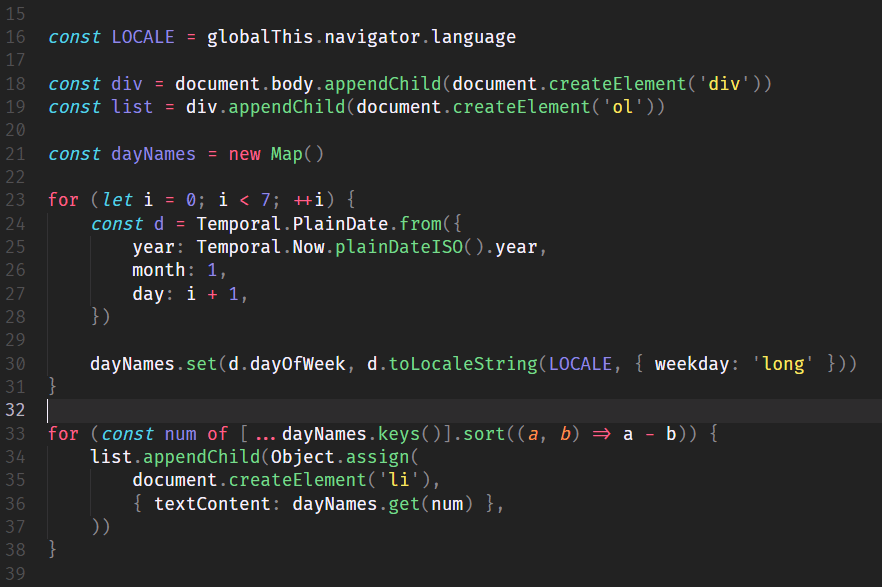

Segons l’anàlisi publicada al bloc jdstaerk.substack.com, el programari maliciós s’activa específicament quan detecta la presència d’una cartera de criptomoneda com a metamask.

El codi maliciós funciona en dues fases. Si no trobeu un moneder, executeu un atac passiu, intentant enviar dades a un servidor extern. Tanmateix, el perill real sorgeix quan detecta una cartera activa. En aquest escenari, el malware intercepta les comunicacions entre la cartera i l’usuari, Manipular les transaccions reals de temps del porta -retalls del sistema operatiu.

Els investigadors descriuen amb més detall el procés fraudulent:

Quan l’usuari inicia una transacció (per exemple, eth_sendTransaction), El malware intercepta les dades abans d’enviar -les a la cartera per a la seva signatura. A continuació, modifiqueu la transacció a la memòria, substituint la direcció del destinatari legítim per la direcció d’un atacant. La transacció manipulada es reenvia al moneder de l’usuari per a la seva aprovació. Si l’usuari no verifica minuciosament l’adreça de la pantalla de confirmació, signarà una transacció que envia els seus fons directament a l’atacant.

JDStaerk, grup d’investigadors.

Tot i que els usuaris finals no són l’objectiu directe, l’omnipresència d’aquests paquets en projectes de programari amplifica el risc, que no s’esmenta directament en l’anàlisi JDSTAERK.

Charles Guillemet, CTO de Ledger i qui es va fer ressò de la notícia, ho adverteix Només els usuaris que utilitzen maquinari de cartera i poden executar un procés de signatura visible i segur són segurs Davant de l’atac de la cadena de subministrament de programari.